Wallet病毒比特币勒索解密SQL博E百官网地址 案例

SQL数据库中比特币勒索病毒 如何恢复,如何解密?

客户单位: 某中医药零单位

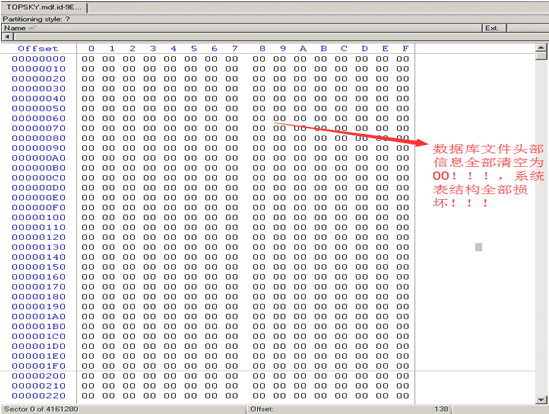

案例情况: 用户核心业务服务器遭Wallet病毒攻击,Sql Server2008R2数据库文件名被修改,加入勒索邮箱,并以Wallet结尾,具体见下图,文件被加密,通过WINHEX查看器,文件底层被修改,数据库质疑(置疑),核心业务服务停止,情况紧急,用户联系到软件供应商,到现场处理,现场工程师从未见过此类情况,立即和我们联系(我司老客户),判断中勒索病毒被加密,建议客户立即断网,将数据库文件拷贝,准备备份文件,进行数据库文件修复。

运行环境: windows service2008系统,做RAID5,SQL2008R2数据库

恢复时间: 2017年4月5日

解密恢复 分析:

1.查看数据库文件底层结构:

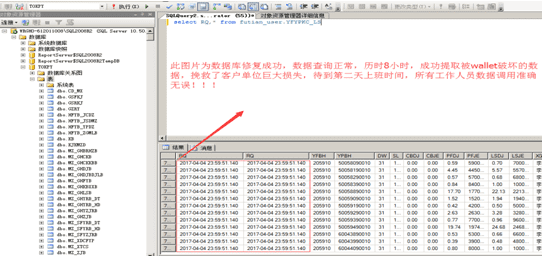

2.用户提供了一个较早的bak文件,将文件还原后,查看了数据库表结构(共有1138张表);

3.使用既有的表结构去还原遭到病毒破坏的数据库文件,将所有数据表导出后重新插入到事先准备好的空库中;

4.数据查询准确无误,部分表结构损坏严重,开发人员重新生成,软件功能使用正常,博E百官网地址成功。至此SQL数据库中Wallet比特币勒索病毒,加密MDF文件成功恢复。

数据库中“勒索病毒” 恢复小结:

1.无意点中了“病毒代码”,机器中所有文件被修改了“样貌”,不要慌张,目前均有解决方案,总结如下:

① 找黑客交赎金,解密,这类费用高,有风险,但数据重要有不得不试;

② 找中介代理解密,交赎金+中介费 ,费用很高,风险由中介承担,当然要签好合同,约定不成功退款,或不成功不收费,否则有被中介坑的可能;

③ 找恢复公司进行修复,目前经我司测试SQL/ORACEL/等数据库均能被修复,这类费用远远低于赎金,成功率也很高,但能恢复的公司不多;

④ 强力破解解密,据了解业内还无成功案例,期待好消息。

2.当你遇到此类情况,不要“病急乱投医”,避免再次被坑,断网络,不要再其他没有被加密的U盘、移动硬盘等存储介质,及时和我们联系:13305512885,我们将尽可能用最小的代价帮你解密/恢复数据,以及获得最新的资讯。

3.保护好源文件不受二次破坏,或登录我们的网站www.greaterbenue.com 了解比特币勒索病毒相关最新信息。